.jpg)

Lo sapevi il consumo di contenuti video cloud è aumentato del 71% solo nell’ultimo anno? Con questa rapida crescita, proteggere i tuoi contenuti video è più importante che mai. Secondo un recente studio, infatti, il 45% delle aziende ha subito una violazione dei dati nel cloud nel 2022. Evita che la tua azienda diventi una statistica; proteggi immediatamente le tue preziose risorse digitali.

Con il passaggio completo all’istruzione online nell’era post-epidemia, anche la domanda di brevi video, film e fiction televisive ha mostrato una crescita significativa.

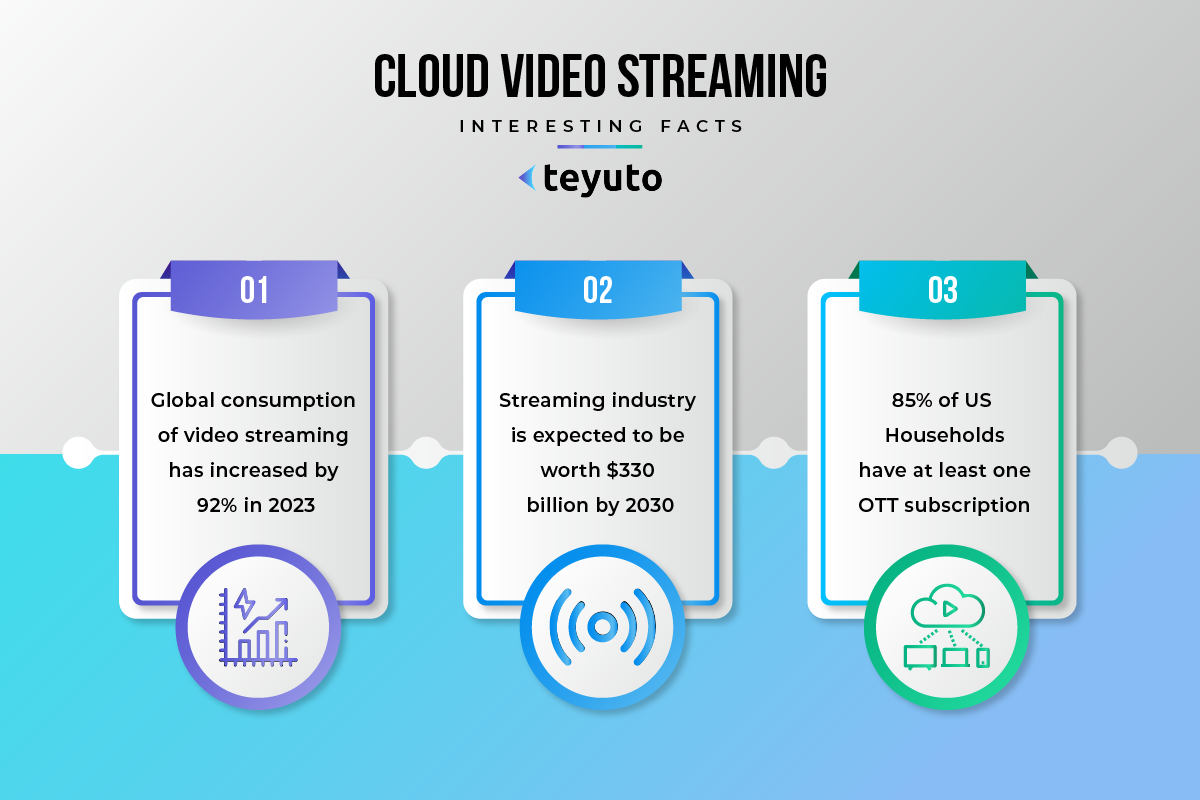

La pandemia di COVID-19 ha aumentato significativamente la domanda di formazione online e di piattaforme OTT (over-the-top), trasformando il modo in cui apprendiamo e consumiamo contenuti. Inoltre, in futuro si prevedono milioni di nuovi abbonati e miliardi di dollari di entrate per il mercato OTT.

Durante il lockdown dovuto al coronavirus, il consumo di video online ha stabilito nuovi record. E ora questa tendenza sta guadagnando slancio.

Viene utilizzato per sviluppare servizi video di alta qualità per i quali gli spettatori sono disposti a pagare; è necessario non solo offrire un'esperienza utente senza eguali ma anche garantire che la distribuzione dei video sia comoda e sicura allo stesso tempo.

La distribuzione di massa di video on demand (VoD) è iniziata molto prima che i browser potessero riprodurre flussi video sicuri. Le reti via cavo sono state le prime a dare accesso ai contenuti e ad affrontare la loro protezione. Per loro sono stati creati meccanismi di protezione che da 30 anni dimostrano un certo grado di affidabilità.

A quel tempo, il problema principale era che le persone potevano connettersi liberamente alle reti via cavo e accedere a contenuti inizialmente a loro preclusi o disponibili solo tramite abbonamento. Come soluzione, sono stati rilasciati set-top box con carte uniche. Hanno identificato l'utente e decodificato il segnale crittografato.

Anche la necessità di proteggere i contenuti in Internet è emersa solo dopo qualche tempo. Inizialmente, la rete ospitava solo contenuti video gratuiti. E i grandi detentori di copyright sono ancora costretti a scaricarlo, temendo la mancanza di sistemi di protezione affidabili. Con lo sviluppo dello streaming video a pagamento, la piattaforma ne organizzerà autonomamente l'accesso.

Oggi, quasi tutti i servizi che forniscono accesso ai contenuti utilizzano CDN (Content Delivery Network). Questa infrastruttura geograficamente distribuita fornisce contenuti veloci agli utenti e ai siti dei servizi Web.

"Le soluzioni di sicurezza dello streaming di Teyuto proteggono i contenuti VOD dalla pirateria e da altri usi illeciti, che possono essere cruciali per i creatori e i distributori di contenuti."

I server che fanno parte della CDN sono posizionati in modo tale da rendere minimi i tempi di risposta per gli utenti del servizio. Spesso si tratta di una soluzione di terze parti e spesso vengono utilizzati più provider (Multi-CDN) contemporaneamente. In questo caso, chiunque abbia un collegamento ha accesso ai contenuti ospitati sui nodi del provider.

Da qui la necessità di differenziare i diritti di accesso ai contenuti in un sistema distribuito e liberamente accoppiato, che peraltro è aperto a tutti su Internet.

Sono disponibili diverse opzioni per accedere ai contenuti riservati. I metodi più popolari possono essere suddivisi in due categorie.

Se, a livello di autorizzazione, è chiaro come fornire protezione (ad esempio, bloccando due o più sessioni simultanee di un utente, utilizzando il Single Sign-On (SSO) o monitorando attività sospette), potrebbero sorgere problemi con il seconda opzione. Diamo uno sguardo più da vicino alla protezione dei contenuti stessa.

Una delle soluzioni più conosciute per proteggere i contenuti video in streaming è la crittografia del protocollo HLS (HTTP Live Streaming). Apple lo chiamò HLS AES e lo propose per trasferire in modo sicuro file multimediali su HTTP.

La trasmissione crittografata di flussi video è un metodo per proteggere i contenuti video dall'acquisizione illegale e dalla manomissione, solitamente attraverso i seguenti passaggi:

Sebbene la trasmissione crittografata di flussi video possa proteggere la sicurezza dei contenuti video, avrà anche un impatto particolare sull'efficienza e sul ritardo della trasmissione. È necessario trovare un compromesso tra sicurezza ed efficienza.

Allo stesso tempo, nelle applicazioni pratiche è necessario considerare fattori come la qualità della trasmissione, la larghezza di banda della rete e le prestazioni del dispositivo. Successivamente, dovrebbe essere selezionato in modo completo uno schema di crittografia appropriato.

Tre principali tecnologie DRM (Digital Rights Management) hanno preso saldamente posizione nelle tecnologie di protezione dalla copia dei contenuti multimediali:

Oggi sono ampiamente utilizzati due protocolli di streaming. Si tratta di HLS, introdotto da Apple nel 2009, e del più recente MPEG-DASH, la prima soluzione di streaming video con bitrate adattivo a raggiungere lo status di standard internazionale.

La coesistenza dei due protocolli e la crescente necessità di riprodurre video online nei browser hanno spinto all'unificazione del sistema di protezione dei contenuti.

Pertanto, nel settembre 2017, il World Wide Web Consortium (W3C) ha approvato le Encrypted Media Extensions (EME) - una specifica per i browser interagenti e i moduli di decrittografia dei contenuti basata su cinque anni di sviluppo da parte di Netflix, Google, Apple e Microsoft. EME fornisce al giocatore un set standardizzato di API per interagire con il CDM.

L'introduzione di DRM e meccanismi di autorizzazione è il modo più affidabile per proteggersi dall'accesso non autorizzato ai contenuti video. È importante seguire tre raccomandazioni per evitare problemi di compatibilità e ridurre al minimo i buchi.

Il file video originale è diviso in diverse piccole parti, ciascuna crittografata con una chiave separata. È necessario fare di più per decrittografare i contenuti che possono essere liberamente intercettati da una CDN per ottenere le chiavi. Il dispositivo dovrebbe richiederli.

In questo caso le chiavi ricevute sono adatte solo per alcuni, ma solo per diversi file video. Non ci sono cambiamenti dal lato utente: il player riceve le chiavi di decrittazione mentre l'utente guarda il video.

Questo è già sufficiente affinché il video non possa essere scaricato nei modi più ovvi per gli utenti ordinari, ad esempio tramite il lettore VLC, FFmpeg o le estensioni corrispondenti integrate nel browser.

Come minimo, tutte le richieste al server delle licenze devono passare su un canale HTTPS sicuro per impedire un attacco MITM (intercettazione della chiave). Al massimo, in questo caso vale la pena utilizzare una password monouso (OTP, One Time Password).

L'emissione di chiavi su richiesta per il contenuto dell'ID o la chiave potrebbe garantire una migliore sicurezza. Per limitare l'accesso, è necessario autorizzare l'utente sul sito - identificarlo tramite l'ID di sessione. In questo caso, il contenuto viene trasmesso con l'ID o la chiave. Può trattarsi di una sessione o di qualsiasi altro identificatore che identificherà in modo univoco l'utente.

Il server delle licenze richiede informazioni sull'accesso al contenuto per questo token e solo in caso di risposta positiva fornisce le chiavi di crittografia. Di solito, il server delle licenze accede alla tua API e memorizza il risultato della risposta nella sua sessione per ridurre il carico sul servizio.

Viene utilizzata una licenza non persistente, valida solo all'interno della sessione corrente. Il dispositivo dell'utente richiede una licenza prima di ogni riproduzione o durante la riproduzione del video.

Quando si usa chiavi persistenti, l'utente può accedere ai contenuti anche quando sono già stati revocati (ad eccezione dei video disponibili offline).

La protezione dei contenuti video non si limita alla crittografia e all'introduzione di un sistema DRM. Puoi aggiungere più modi a loro.

Sovrapponi filigrane dinamiche nel lettore o durante la transcodifica del video. Può trattarsi del logo aziendale o di un ID utente con il quale è possibile identificarlo. La tecnologia non è in grado di prevenire la fuga di contenuti video, ma ha un effetto psicologico.

Codificazione DNA, quando il video è codificato in 4-5 opzioni diverse, ogni utente ha la propria sequenza di opzioni. Questo processo può essere diviso in due parti. Inizialmente, la catena video viene generata incorporando caratteri in ciascun fotogramma del contenuto originale non compresso.

I frame vengono codificati e inviati al server per l'archiviazione. Successivamente l'utente richiede contenuti sicuri al provider, che associa un'impronta digitale al client. Può essere creato in tempo reale oppure prelevato da un database contenente una stringa di caratteri relativa alle catene video.

Questi simboli vengono utilizzati per creare video con filigrana passando da un gruppo di immagini a una catena di video.

La salvaguardia dei contenuti video in streaming previene la pirateria, il furto e l'accesso illegale. Protezione dei video in streaming:

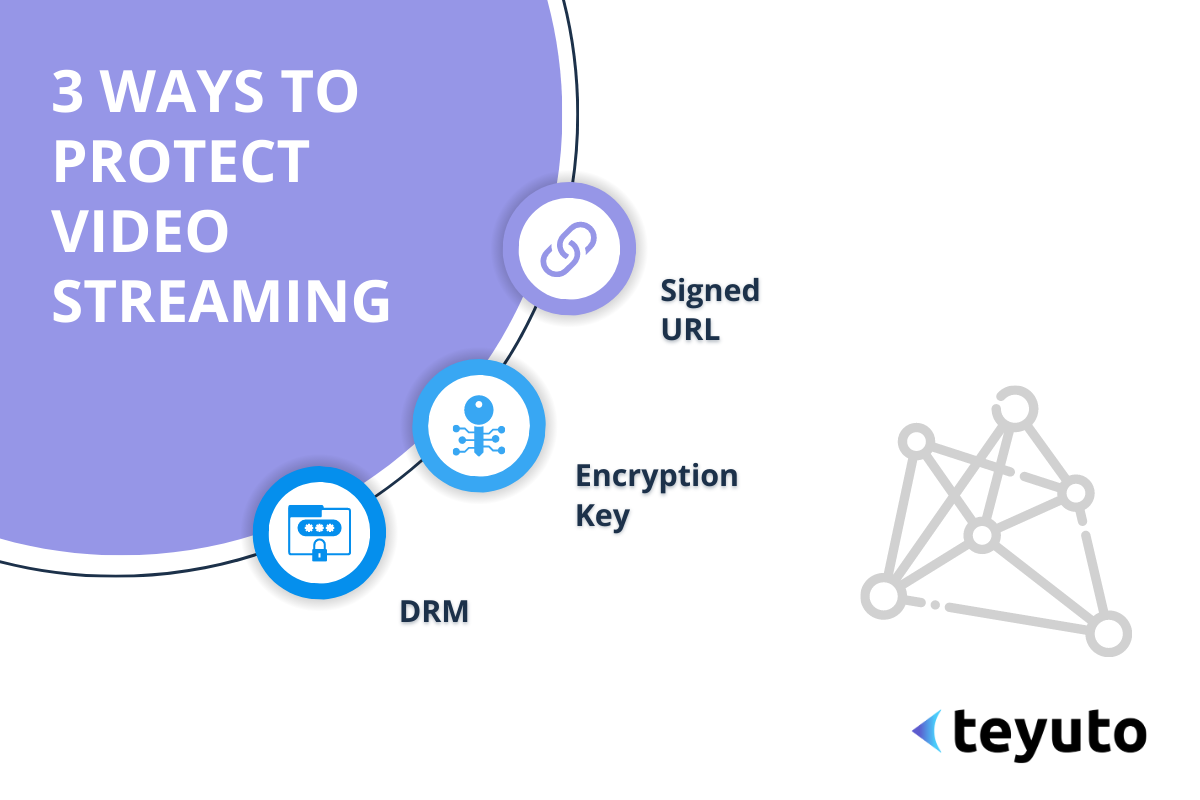

DRM: Proteggi i tuoi contenuti video con DRM. DRM impedisce la registrazione dello schermo e altri atti di pirateria.

watermarking: inserisci una filigrana visibile o invisibile sulle riprese video per identificare la fonte e tenere traccia della distribuzione illecita.

Geoblocco: Blocca geograficamente i tuoi video in nazioni o aree specifiche. Questo può bloccare gli utenti stranieri

Hosting video sicuro: scegli una piattaforma con trasferimento dati crittografato, autenticazione a più fattori e frequenti aggiornamenti di sicurezza.

Accesso limitato: richiede credenziali di accesso, codici di accesso o altra autenticazione per limitare il materiale video in streaming agli utenti approvati.

Tutele legali: proteggi i diritti d'autore, i marchi e le azioni legali contro la pirateria e la violazione per proteggere il tuo materiale video in streaming.

Le tecnologie di sicurezza stanno diventando sempre più avanzate senza interferire con l'utente e semplificando la vita degli sviluppatori. Teyuto fornisce ai propri utenti URL firmati come misura di sicurezza. Garantisce che solo gli utenti autorizzati possano accedere ai propri video e che i relativi contenuti siano protetti dalla condivisione e distribuzione non autorizzate utilizzando URL firmati.

Teyuto offre una soluzione di streaming video completa per aziende e privati che desiderano trasmettere i propri contenuti a un pubblico più vasto. Fornisce crittografia, gestione dei diritti digitali (DRM) e privacy dello streaming per proteggere i contenuti VOD.

Ti è piaciuta questa lettura?